1. Introduction▲

Dans la lignée de mon article expliquant comment chiffrer vos disques, et de celui présentant la clé USB à chiffrement matériel Ironkey keypad 200de Kingston, je vous présente le disque dur Ironkey Vault Privacy 80ES, conçu lui aussi par Kingston.

2. Présentation du produit▲

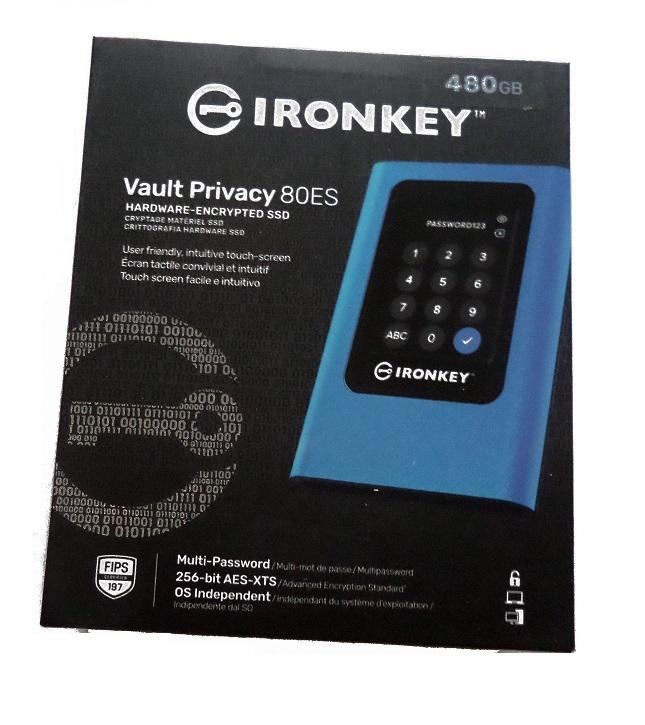

Le disque dur externe Ironkey Privacey Vault 80 ES est un disque USB à chiffrement disponible en 480 Go, 960 Go, et 1920 Go.

Le disque est certifié FIPS 197, la norme du gouvernement américain concernant l’AES (Advanced Encryption Standard).

Les normes FIPS (Federal Information Processing Standards) sont des standards publiés par le gouvernement des États-Unis. Beaucoup de ces standards sont des versions modifiées des standards ANSI, ISO.

Le chiffrement s’effectue en XTS-AES 256 bits, algorithme de chiffrement utilisé par BitLocker et par Apple pour FileVault. Le déverrouillage se fera avec un code alphanumérique à saisir sur l’écran tactile du disque, comme nous le verrons ultérieurement.

Le disque dur est protégé des attaques badUSB.

Il est garanti trois ans.

Ci-dessous une photo de l’emballage :

3. Déballage▲

Le disque est fourni avec une pochette de protection :

|

|

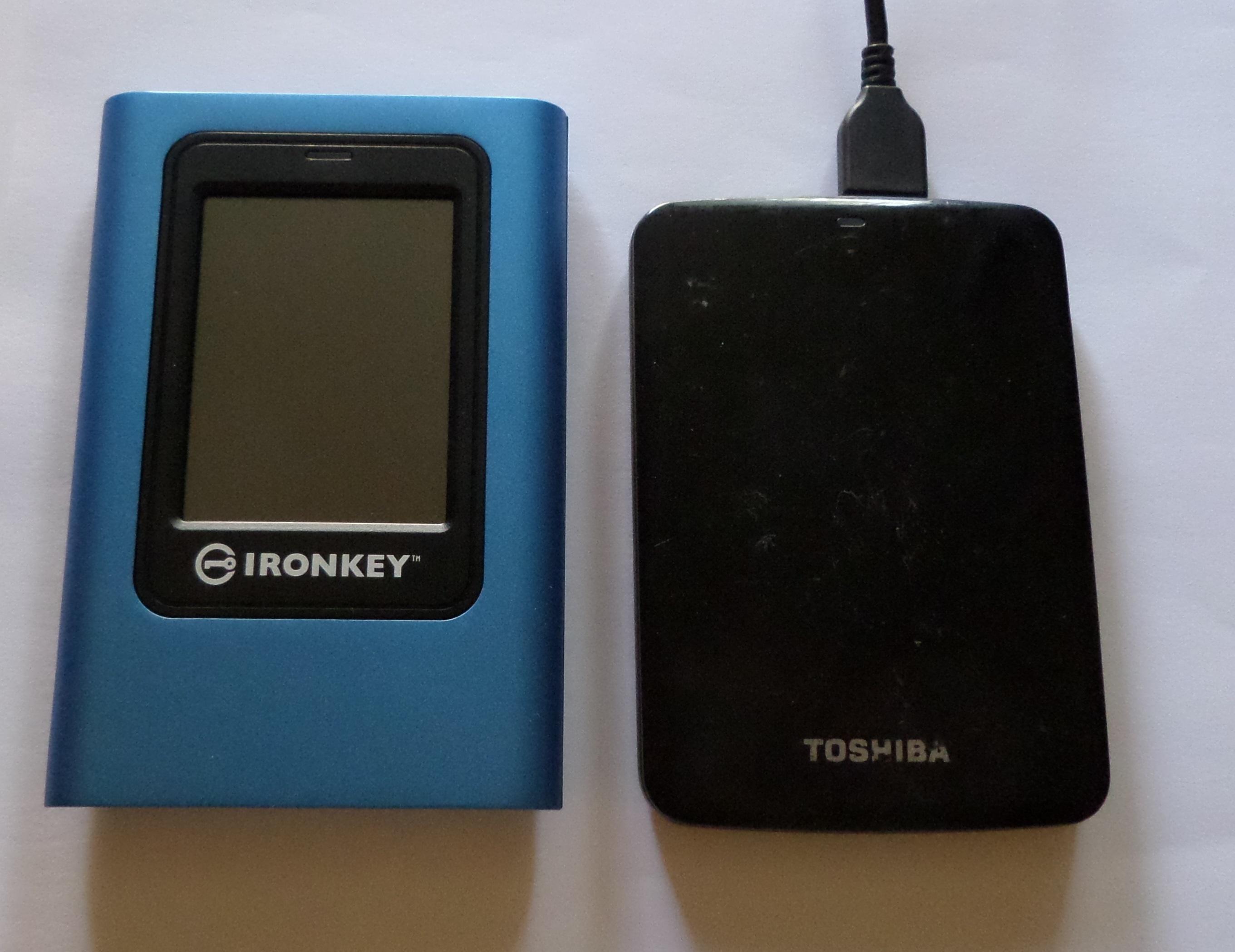

Le disque est un peu plus long qu’un disque externe standard 3"½.

Le disque est environ deux fois plus lourd qu’un disque mécanique standard, mais il faut tenir compte du fait que la coque est en aluminium, et que c’est un disque à usage bureautique.

Le disque possède un connecteur USB-C et est fourni avec un câble USB-C vers USB-C et un câble USB-C vers USB3.

4. Mise en route▲

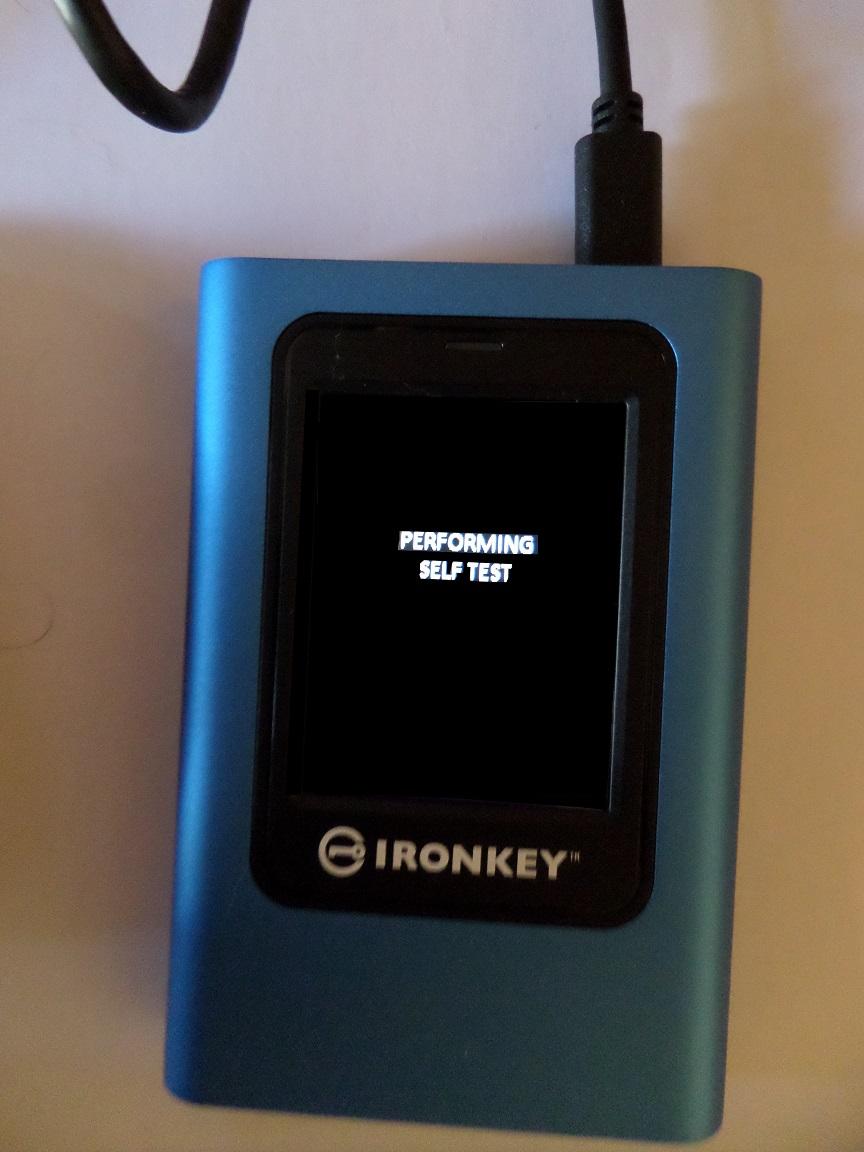

Le disque dur sera visible sur l’ordinateur uniquement une fois son processus de démarrage effectué, incluant l’entrée du mot de passe de celui-ci.

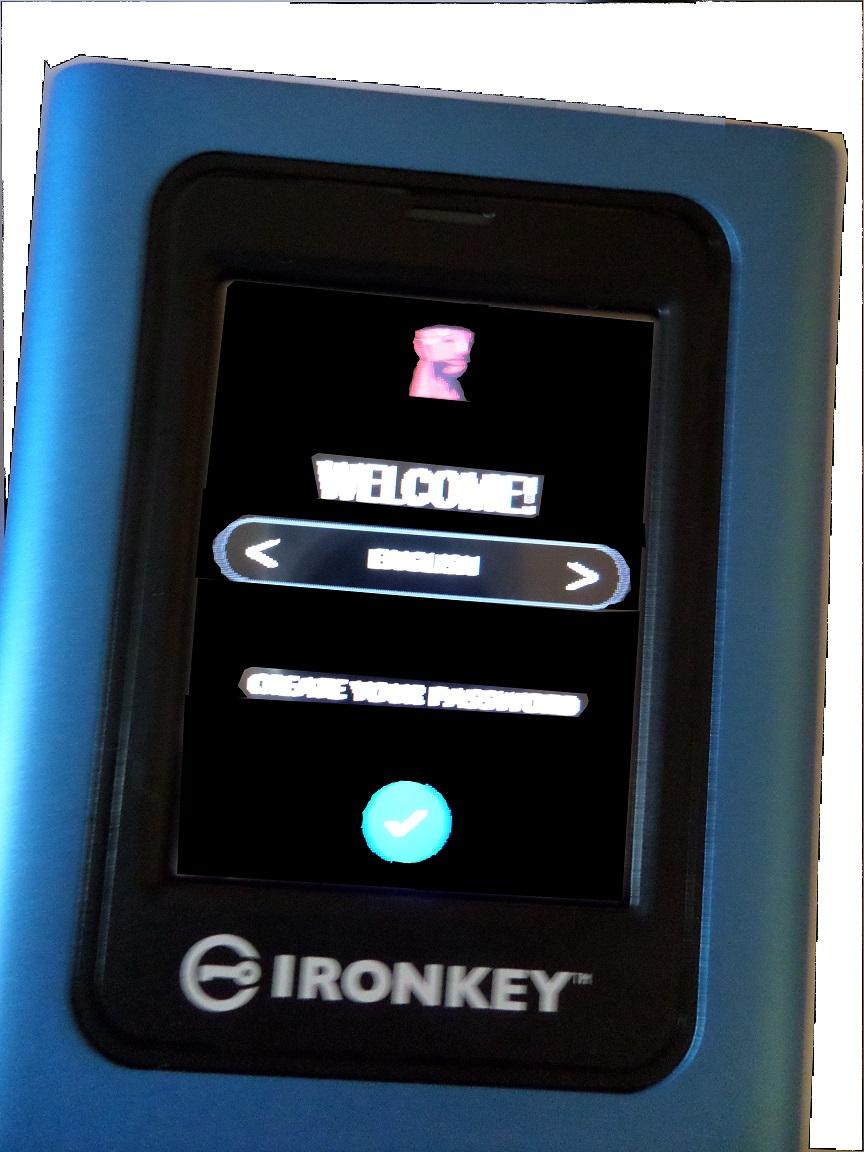

Après branchement sur un port USB, vous aurez les écrans d’initialisation suivants :

Au premier démarrage, il vous sera demandé de choisir la langue d’affichage :

4-1. Configuration du mot de passe utilisateur▲

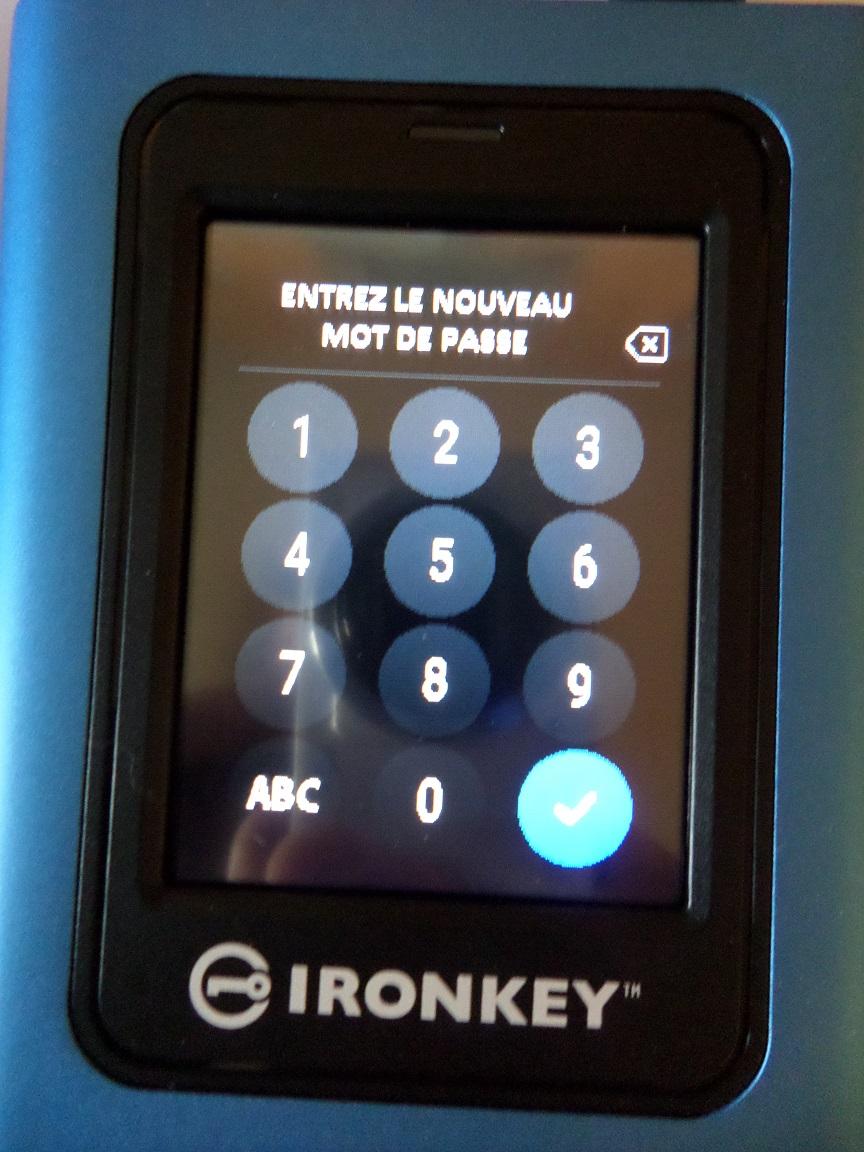

Il vous sera ensuite demandé d’entrer un mot de passe.

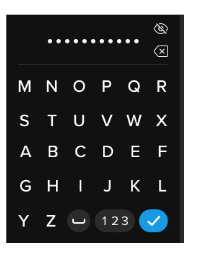

Le code choisi sera alphanumérique (avec uniquement des caractères en majuscules).

L’écran tactile affiche par défaut le clavier numérique :

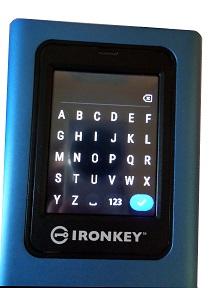

L’appui sur « ABC » affichera un clavier alphabétique :

|

|

Le mot de passe peut être alphanumérique, il vous faudra basculer entre le clavier alphabétique et le clavier numérique en appuyant sur ![]() ou sur

ou sur ![]() .

.

Il vous sera ensuite demandé de retaper le mot de passe, pour le confirmer.

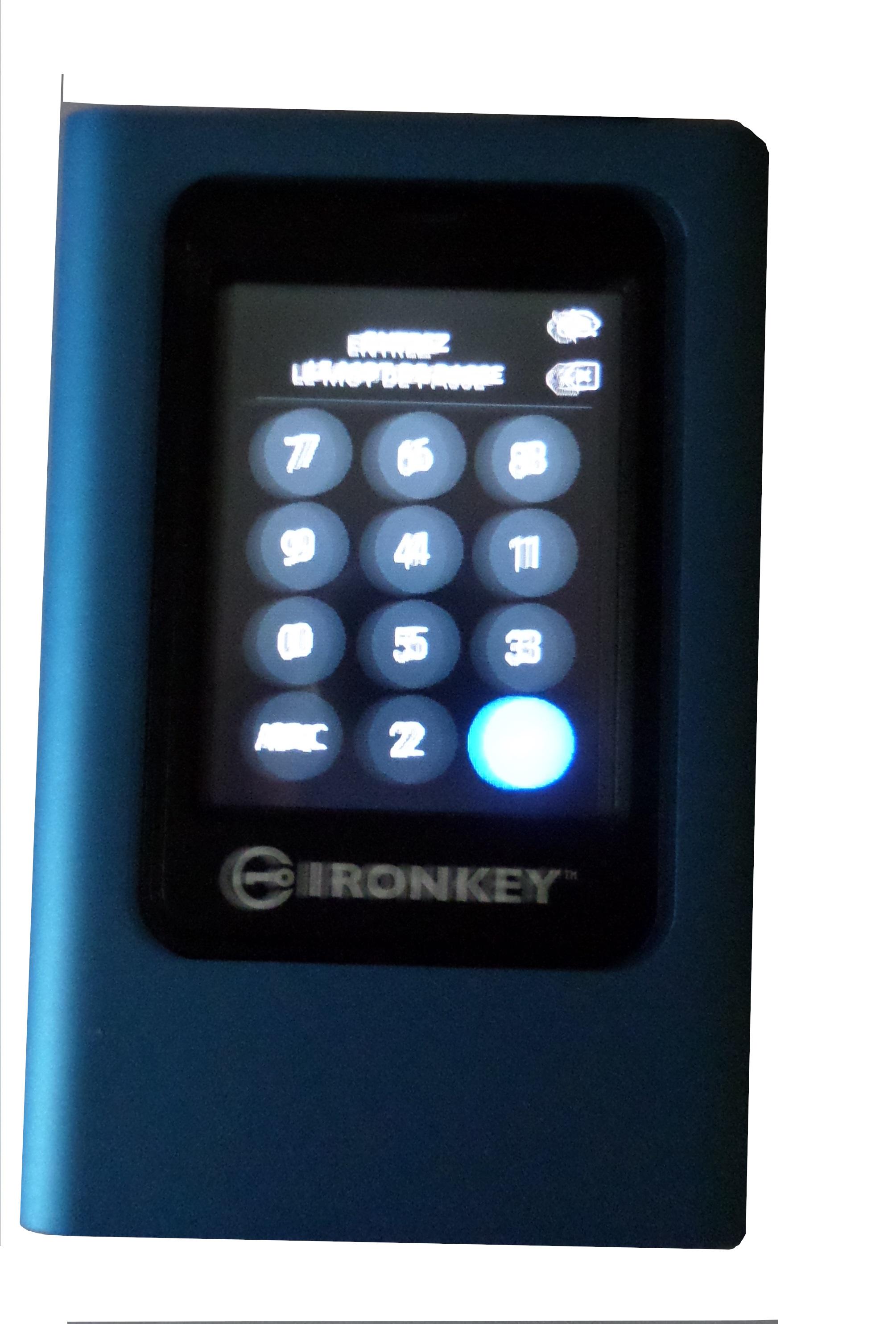

Les chiffres du clavier numérique changent aléatoirement de position tout comme les lignes de lettres.

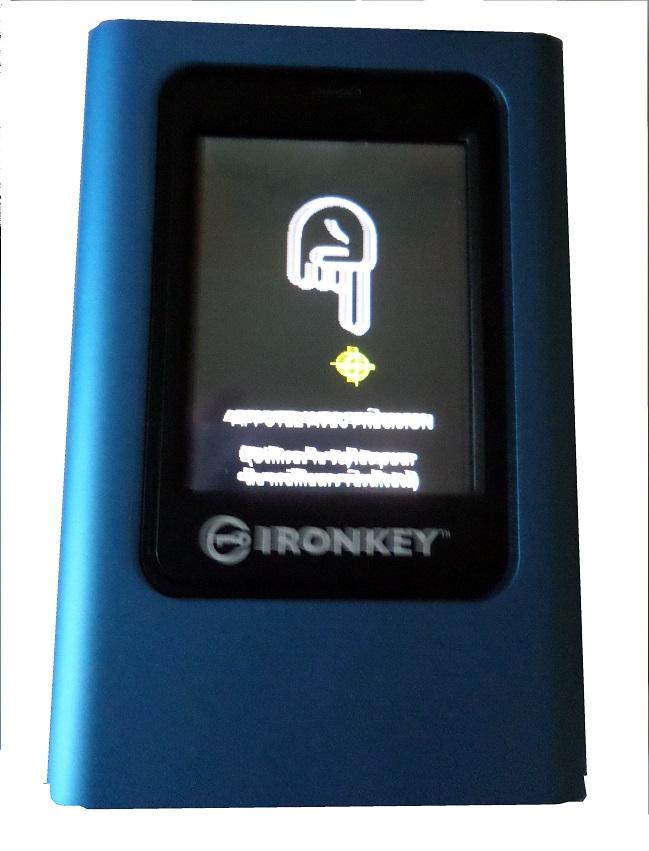

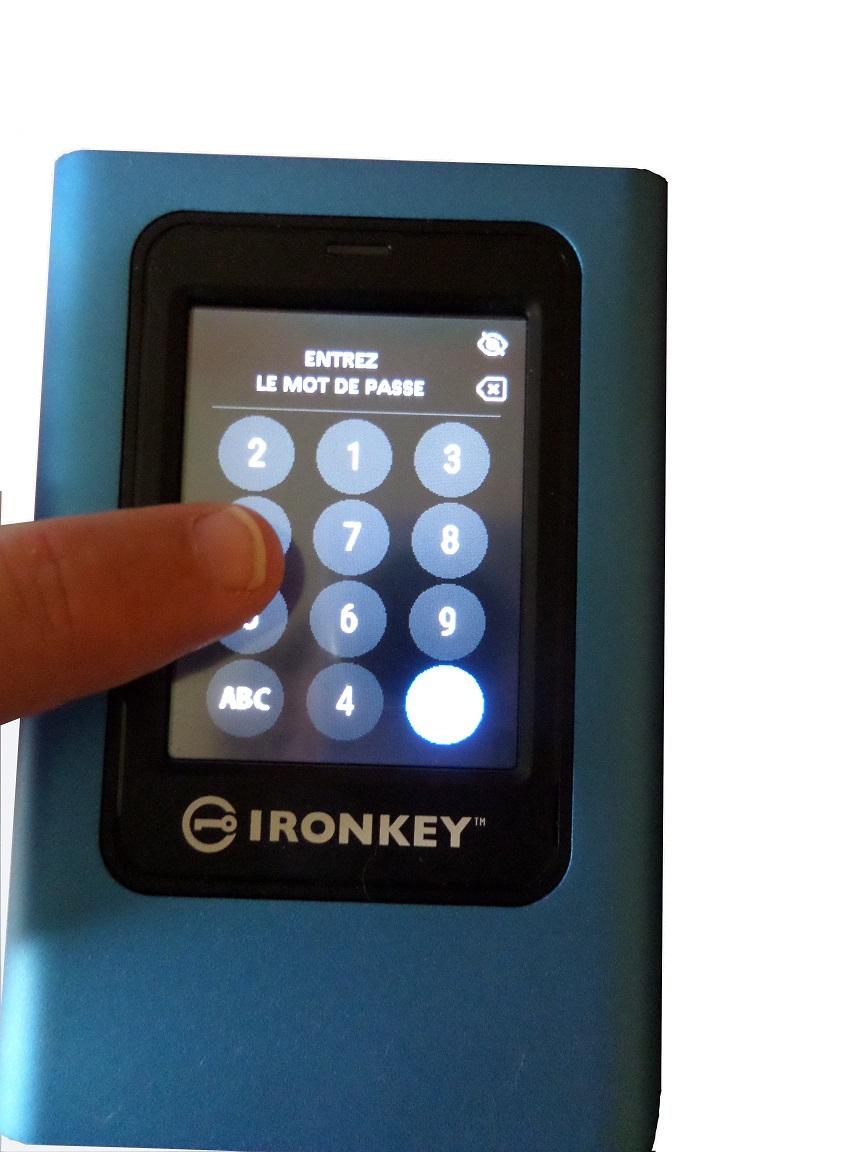

Le clavier tactile ne sera pas aussi précis que celui d’un smartphone. Il ressemble au toucher des écrans tactiles des PDA avant l’apparition des smartphones.

Il n’est pas compatible avec une saisie très rapide, d’une part par le type d‘écran tactile, et d’autre part par le fait de la position changeante des lettres et des chiffres. Toutefois, cette fonctionnalité est un plus pour empêcher de deviner les touches saisies en observant des traces sur l’écran par exemple.

Je vous recommande vivement d’activer la fonctionnalité de séparation de compte administrateur/utilisateur que nous verrons en 7.2« Activer l’utilisateur » (création compte utilisateur) et de travailler en mode utilisateur.

Ci-dessous, une image avec mon doigt vous donnant un ordre de grandeur de la taille du clavier virtuel généré sur l’écran tactile :

5. Déverrouillage du disque▲

Lors de la saisie du mot de passe, le symbole d’un œil ![]() apparaît en haut à droite. Cliquer dessus permet d’afficher le mot de passe saisi.

apparaît en haut à droite. Cliquer dessus permet d’afficher le mot de passe saisi.

En cas d’erreur de mot de passe, vous aurez un écran de ce type :

Le compteur indique le nombre d’essais restant avant verrouillage. Au bout de deux ou trois essais consécutifs, il vous sera demandé d’éteindre l’appareil (sans impact sur le compteur).

Quand il vous restera un seul essai, un message vous indiquera : « L’autodestruction et la perte permanente des données commencera au prochain échec de déverrouillage ».

L’appareil redémarrera après le dernier essai infructueux et votre appareil sera vierge, vous devrez reconfigurer l’appareil comme lors de son premier démarrage, puis le reformater depuis votre système d’exploitation, le disque étant vu comme vierge.

Le nombre de tentatives de mot de passe, comme indiqué sur l’écran du disque, est partagé entre le mode utilisateur/administrateur.

Le clavier tactile sera moins précis que celui de votre smartphone par exemple. Il est possible de le calibrer afin d’améliorer la précision. De plus, lors de l’appui sur une touche, un rond jaune apparaît à l’endroit où la saisie a été détectée, en plus du bip émis indiquant la prise en compte de la saisie.

Une fois le processus de démarrage abouti, et le mot de passe saisi, un menu vous proposera :

- Connecter (sous-entendu, en lecture et écriture) ;

- Ouvrir en lecture seule (correspond à un montage du disque en lecture seule).

Une icône de configuration est disponible en bas à droite, nous verrons ces options ultérieurement.

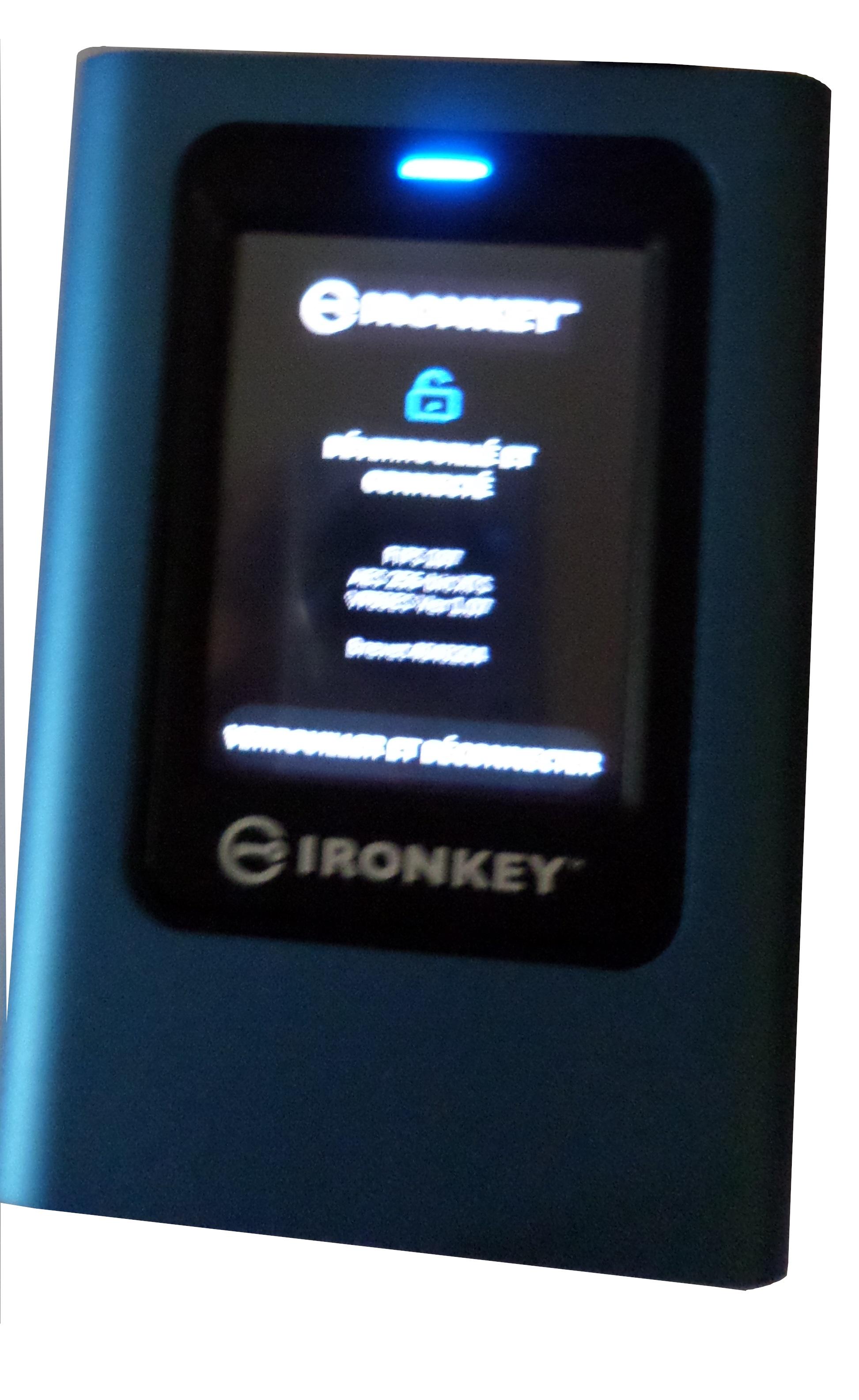

L’écran reste actif pendant un certain temps, vous avez une barre de progression. Une fois le délai expiré, l’écran affiche un message « déverrouillé et connecté » et le disque est monté sur l’ordinateur auquel il est relié.

Vous pouvez reverrouiller l’appareil en cliquant sur le message « verrouiller et déconnecter ».

Verrouiller l’appareil depuis cet écran aura le même effet que de débrancher celui-ci. Afin d’éviter la perte de données ou la corruption du système de fichiers, il faut éjecter celui-ci proprement depuis l’ordinateur.

Au bout de quelques secondes, l’écran s’éteint.

Une fois l’écran éteint, une LED bleue sur le haut de l’appareil fait office de témoin du fonctionnement du disque :

Appuyer ultérieurement sur le clavier tactile réaffichera l’écran « verrouiller et déconnecter ».

Une fois le disque monté sur votre système d’exploitation, il se comporte comme n’importe quel disque dur standard (en faisant abstraction de l’option lecture seule si vous l’avez activée).

Le disque est formaté en ExFAT, permettant l’utilisation sous Windows, macOS, et Linux. Vous pouvez le reformater au format de votre choix si vous le souhaitez.

La partition originelle contient la documentation au format PDF.

6. Extinction de l’appareil▲

Le fait d’éjecter proprement le disque du système (le démonter) va automatiquement déclencher son verrouillage avec l’affichage de l’écran suivant sur l’appareil :

Si vous sélectionnez « éteindre », il faudra débrancher puis rebrancher le disque pour le redémarrer.

Si vous choisissez l’option « redémarrer » et que l’option utilisateur/administrateur que nous verrons plus tard est activée, c’est le mot de passe du mode choisi au démarrage précédent de l’appareil qu’il faudra entrer. Le mode d’utilisation reste actif jusqu’à extinction et redémarrage de l’appareil.

7. Options▲

Nous avons vu que lors du déverrouillage du disque, avant sa connexion à l’ordinateur, il y a une icône pour la configuration :

L’accès au menu de configuration ne peut se faire qu’au démarrage, après saisie du mot de passe, et avant qu’il soit activé sur l’ordinateur sur lequel il est branché.

Il aurait pu être pratique d’avoir accès au menu de configuration même lorsque le disque est monté, mais certaines options ne peuvent pas être prises en compte qu’après démontage. Cette limitation de l’accès après montage du disque me parait donc logique.

Le menu comporte trois écrans.

Écran 1/3 :

- changer le mot de passe ;

- activer l’utilisateur ;

- mode de lecture seule ;

- complexité du mot de passe ;

- longueur du mot de passe.

Écran 2/3 :

- nombre de tentatives du mot de passe ;

- disposition aléatoire des touches ;

- verrouillage automatique ;

- luminosité ;

- choix de la langue.

Écran 3/3 :

- effacement sécurisé ;

- étalonnage tactile ;

- touches sonores.

En mode utilisateur, le menu disponible comportera un nombre réduit d’options.

Le titre du menu sera « OPTIONS ADMINISTRATEUR » ou « OPTIONS UTILISATEUR » selon le contexte.

Une fois entré dans le choix d’une option, le retour vers l’écran précédent se fera avec l’icône ![]() en haut à gauche. Vous pourrez ensuite appuyer sur « Connecter ».

en haut à gauche. Vous pourrez ensuite appuyer sur « Connecter ».

Certaines options nécessitent un redémarrage, comme indiqué par un message du disque. Toutefois, il aurait été pratique de mettre une option, dans ce menu, pour redémarrer.

Pour qu’un réglage nécessitant un redémarrage soit pris en compte, il faut sortir du menu, connecter l’appareil afin d’avoir le menu « verrouiller et déconnecter » et éteindre celui-ci depuis l’écran tactile. Le simple débranchement semble ne pas prendre en compte la modification effectuée.

Les réglages accessibles en mode utilisateur et administrateur sont valables pour les deux modes. Exemple : si vous modifiez la luminosité de l’écran, celle-ci sera valable pour les deux modes.

7-1. Changer le mot de passe▲

Le titre de l’option est explicite. Il vous sera demandé le nouveau mot de passe, puis sa confirmation, comme lors de la mise en service.

7-2. « Activer l’utilisateur » (création compte utilisateur)▲

Le titre est ici un peu moins explicite. Il s’agit d’activer un utilisateur à droit restreint en plus du mot de passe administrateur.

L’option est par défaut positionnée sur « désactiver », il vous faudra cocher « activer » et redémarrer comme demandé.

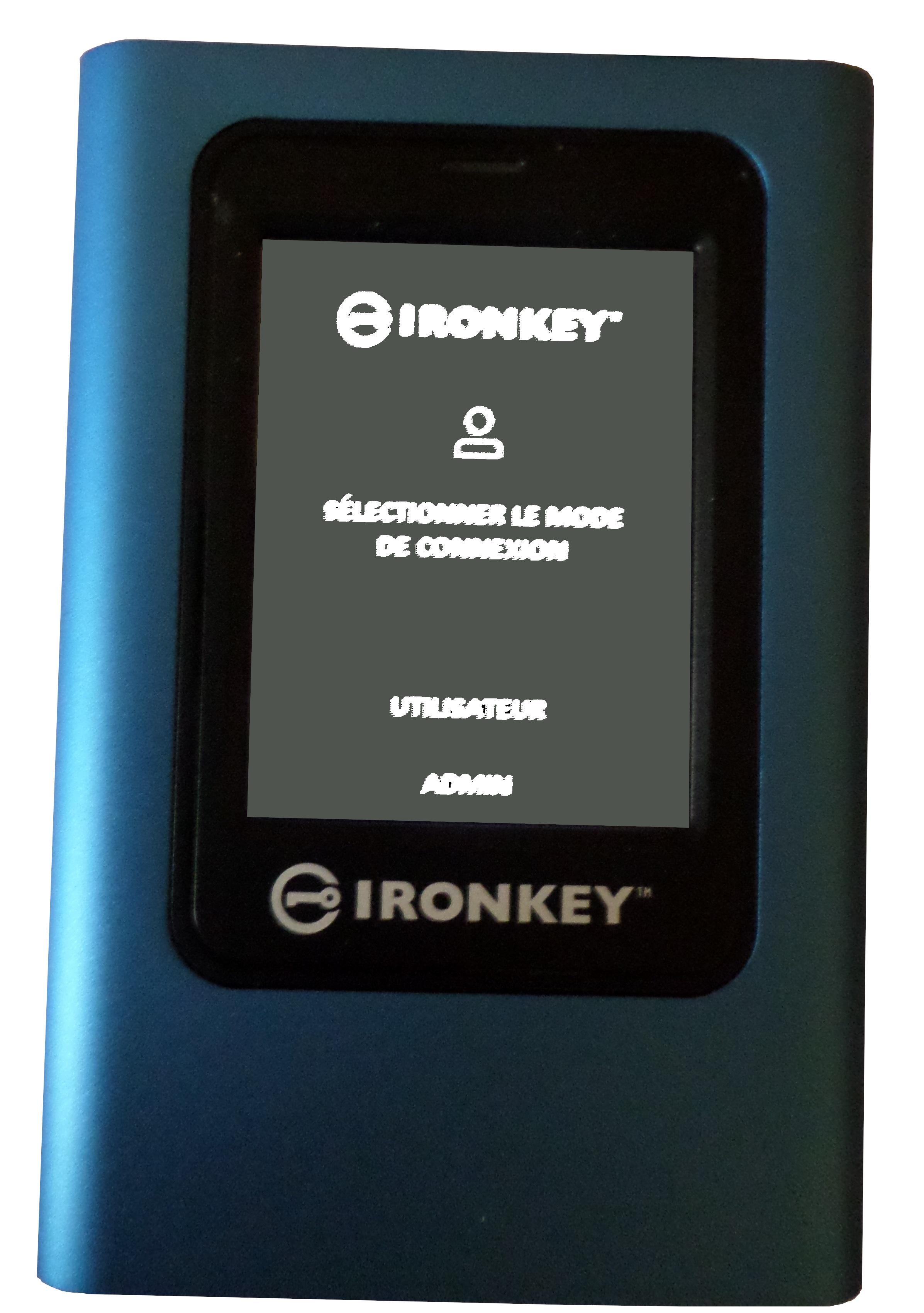

Au prochain redémarrage, un nouvel écran supplémentaire vous sera proposé :

- utilisateur ;

- admin.

En appuyant sur « utilisateur », vous aurez le même processus de configuration que lors du premier démarrage, il faudra donc créer un mot de passe. Le choix « admin » vous demandera le mot de passe initial, considéré comme administrateur.

L’appui sur la touche de configuration en mode utilisateur vous donnera accès à un nombre restreint de fonctionnalités, un seul menu au lieu de trois comprenant :

- changer le mot de passe ;

- verrouillage automatique ;

- « toucher sonore » ;

- luminosité ;

- choix de la langue.

Tant que vous n’avez pas arrêté l’appareil, vous resterez en mode utilisateur. Le mot de passe administrateur ne sera donc pas reconnu suite à une déconnexion du disque depuis le mode utilisateur sans arrêt du disque.

7-3. Mode de lecture seule▲

Si vous activez le mode « lecture seule » dans la configuration, au démarrage de l’appareil, il vous sera toujours proposé le mode lecture seule ou le mode normal, mais le montage ne se fera qu’en lecture seule. Cela peut prêter à confusion. Le mode utilisateur ne pourra pas désactiver le mode « lecture seule » positionné par le mode administrateur. Ce mode « lecture seule » est matériel, au même titre qu’un kill switch que l’on trouve sur certains ordinateurs portables permettant la désactivation du micro ou de la webcam.

7-4. Complexité du mot de passe▲

Pour le choix de la complexité du mot de passe, vous pouvez forcer la présence de :

- un à plusieurs caractères numériques ;

- un à plusieurs caractères alphabétiques.

Il n’est pas possible de fixer un nombre de caractères minimum à cet endroit. Cette option se définit dans le menu suivant.

7-5. Longueur du mot de passe▲

Vous pourrez sélectionner ici, la longueur minimale du mot de passe, comprise entre 6 et 64 caractères (6 par défaut).

7-6. Nombre de tentatives du mot de passe▲

Vous pouvez ici sélectionner le nombre de tentatives de mot de passe. Comme indiqué sur l’écran, celui-ci est partagé entre le mode admin et le mode utilisateur. Le nombre de tentatives est positionné à 15 par défaut. Vous pouvez choisir entre un minimum de 10 tentatives et un maximum de 30.

7-7. Disposition aléatoire des touches▲

Cette fonctionnalité, activée par défaut, permet de limiter les risques d’analyse sur l’écran telles les traces de doigts, ou d’usure au même endroit.

Exemples :

|

|

|

|

7-8. Verrouillage automatique▲

En activant cette fonctionnalité, l’appareil s’arrêtera au bout du délai fixé (1 entrée pour le nombre d’heures, 1 entrée pour le nombre de minutes). Si vous activez la fonctionnalité, le délai minimum est de 5 minutes.

L’arrêt du disque au bout d’un délai choisi par cette fonctionnalité revient à débrancher le disque, avec les risques de perte de données inhérents. Il n’y a aucun avertissement avant la fin de la temporisation. Le disque ne va pas s’arrêter s'il est actif (par exemple : pendant une copie en cours), mais si vous avez un fichier ouvert sur le disque depuis une application, il se peut que le disque ne soit plus disponible lors du prochain accès, si la fonction de verrouillage automatique est active.

7-9. Luminosité▲

Vous pourrez, avec cette option, augmenter la luminosité de l’écran. La graduation démarre de 10 (par défaut) à 30.

7-10. Choix de la langue▲

Vous aurez le choix entre les langues suivantes :

- Anglais ;

- Français ;

- Allemand ;

- Espagnol.

7-11. Effacement sécurisé▲

Cette option vous permet un effacement sécurisé de l’appareil. Vous aurez une demande de confirmation avant effacement.

Il ne sera pas possible d’accéder à cette option en mode utilisateur, mais il faut garder à l’esprit qu’il suffit à un utilisateur d’entrer un mot de passe erroné au démarrage de l’appareil jusqu’à verrouillage de celui-ci.

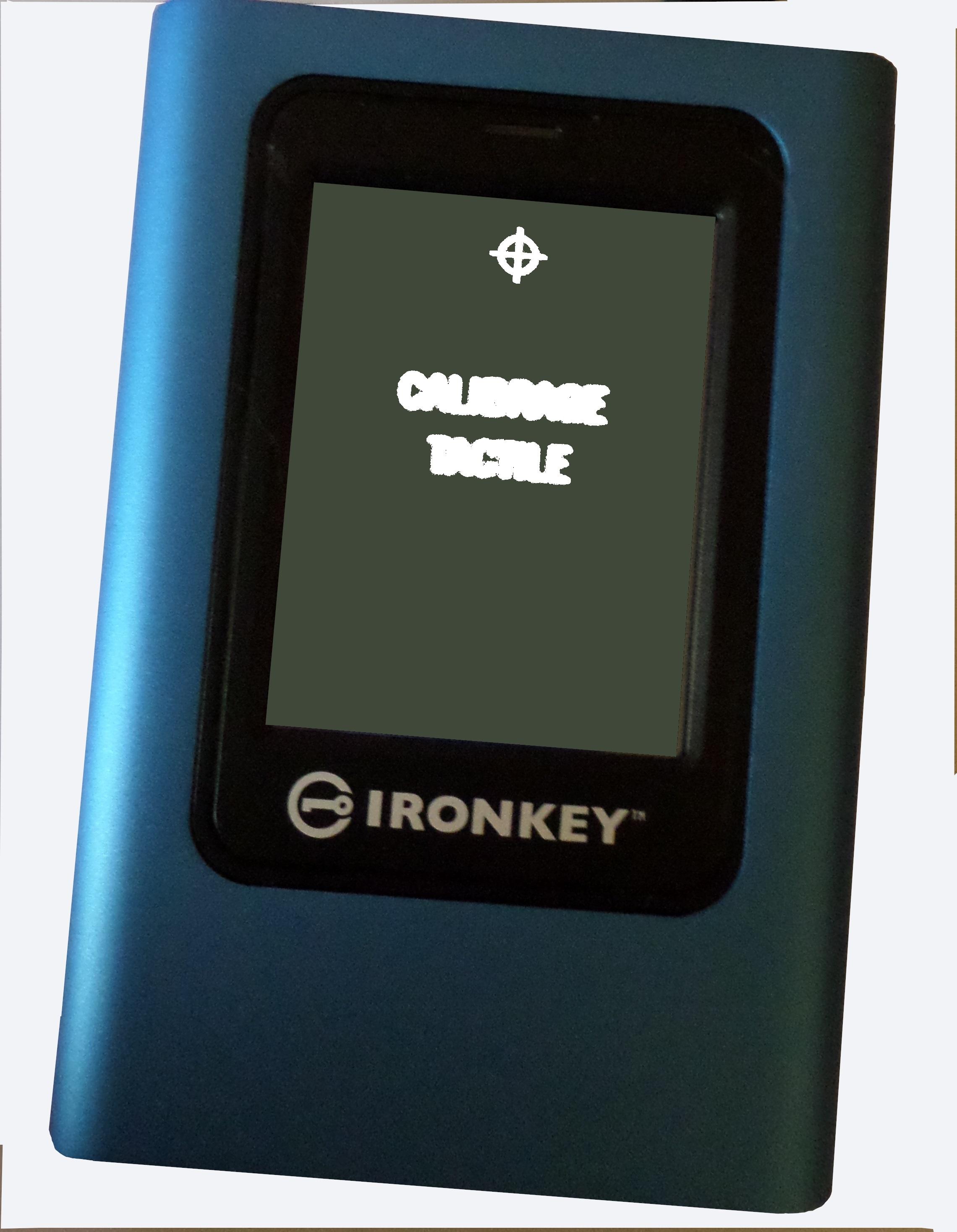

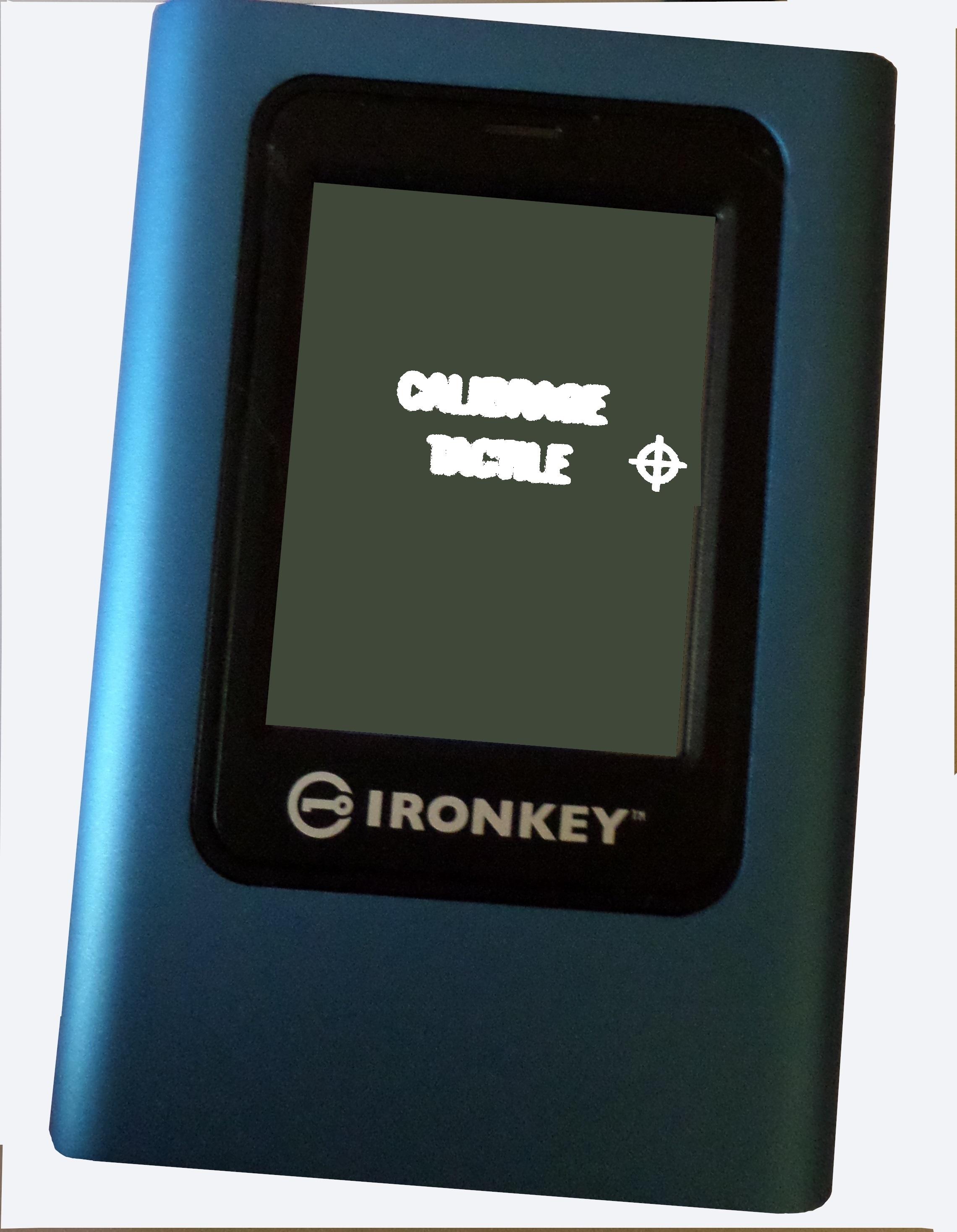

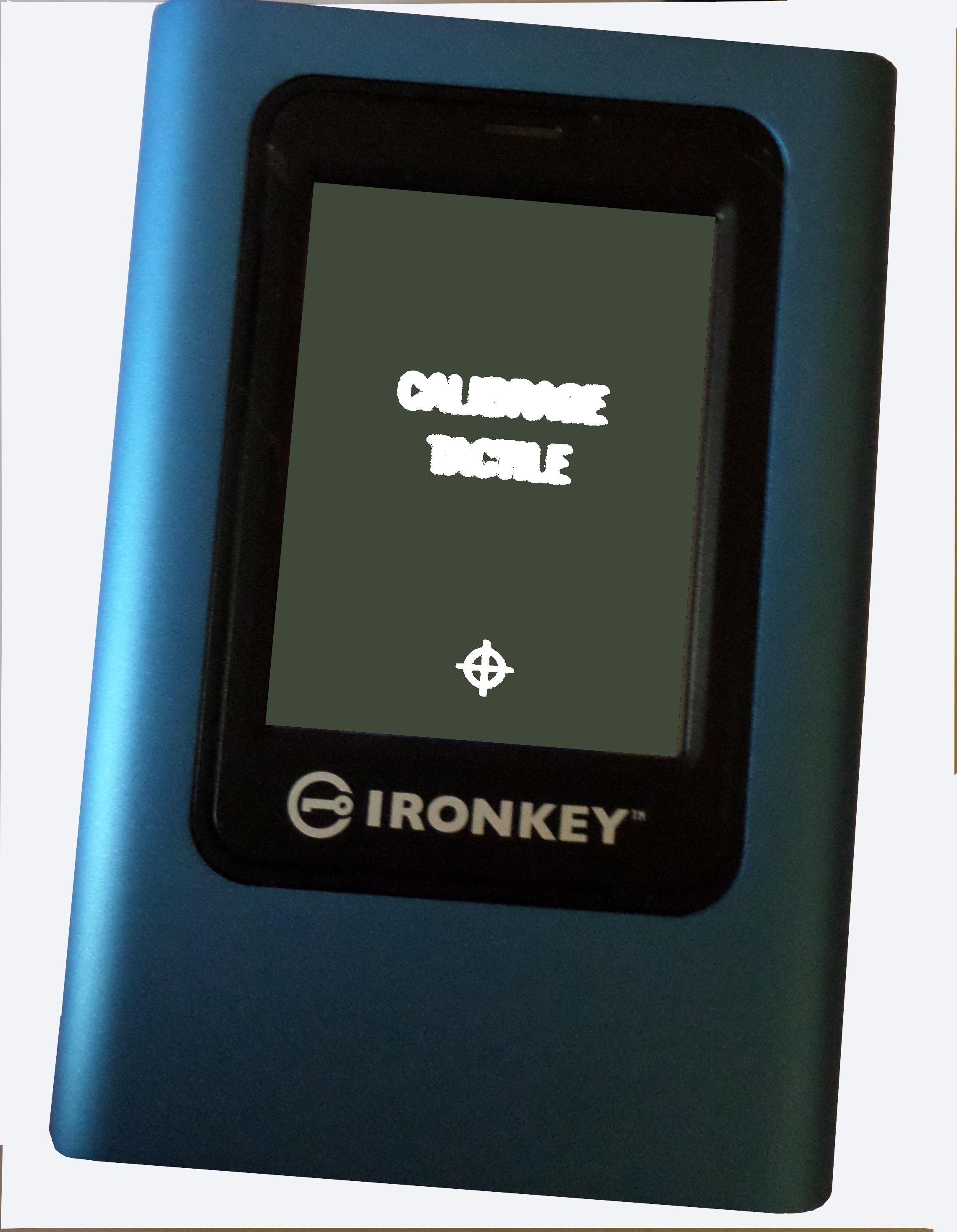

7-12. Étalonnage tactile▲

Cette option permet l’étalonnage de l’écran tactile, c’est-à-dire régler la sensibilité de celui-ci à votre toucher.

Pour l’étalonnage, l’appareil vous recommande d’utiliser un stylet. J’ai effectué la procédure avec mes doigts sans difficulté.

7-13. Touches sonores▲

Cette option vous permet de désactiver l’émission du bip indiquant la prise en compte de l’appui d’une touche virtuelle, fonction activée par défaut.

8. Utilisation et intérêt d’un code administrateur▲

Cette fonctionnalité, dont l’activation est présentée dans la partie 7.2« Activer l’utilisateur » (création compte utilisateur), peut servir :

- à un service informatique pour garder le contrôle sur l’appareil ;

- peut servir pour tout utilisateur à avoir un accès restreint en mode de fonctionnement normal, comme forcer l’appareil en lecture seule et de pouvoir récupérer l’accès en cas de perte du mot de passe utilisateur, sous réserve de ne pas perdre le mot de passe administrateur.

9. Perte du mot de passe utilisateur▲

En cas d’atteinte du nombre maximum de tentatives, le contenu du disque sera perdu, que vous utilisiez le mode utilisateur ou le mode administrateur.

Si vous avez un code utilisateur et un code administrateur, le menu administrateur ne permet pas de changer le mot de passe utilisateur. Vous pourrez par contre désactiver celui-ci, et, après redémarrage, le réactiver. Au redémarrage suivant, la connexion en mode utilisateur demandera à saisir un mot de passe comme lors de sa première activation.

10. Perte du mot de passe administrateur▲

Rappel : le nombre d’essais infructueux de mot de passe est partagé entre le mode utilisateur et le mode administrateur.

Si vous avez perdu le mot de passe administrateur, mais avez toujours accès en mode utilisateur, il vous faudra copier le contenu du disque sur un autre, puis bloquer l’appareil en entrant un mauvais mot de passe jusqu’à verrouillage de celui-ci de façon à déclencher son effacement.

En cas de perte du mot de passe utilisateur et du mot de passe administrateur, l’accès aux données est perdu.

11. Test de débit▲

Le disque dispose d’un connecteur USB-C. La vitesse maximale possible en USB4 est de 40 Gbit/s soit 5 Go/s.

Les disques SSD SATA sont donnés pour une vitesse moyenne de 500 Mo/s. Les disques SSD NVMe peuvent atteindre une vitesse de 3 à 3,5 Go/s. Les boîtiers externes USB3 pour disque SSD sont donnés pour une vitesse jusqu’à 5 Go/s.

Les disques externes sont en général donnés pour une vitesse d’environ 1 à 1,5 Go/s selon les marques et les modèles.

Pour comparaison, le disque externe SSD XS1000 de chez Kingston (modèle compact probablement en NVMe), modèle standard sans cryptographie, est donné pour une vitesse de 1050 Mo/s en lecture et 1000 Mo/s en écriture.

Ce modèle, le Vault Privacy 80ES, est donné pour un débit de 250 Mo/s en lecture et écriture.

Mes tests ont été effectués sur machine en production, avec antivirus.

Les tests réalisés sur une machine vieillissante core i3, Windows 8.1, disque SSD avec port USB 3.0 a donné une vitesse correspondant globalement à ce qui est attendu.

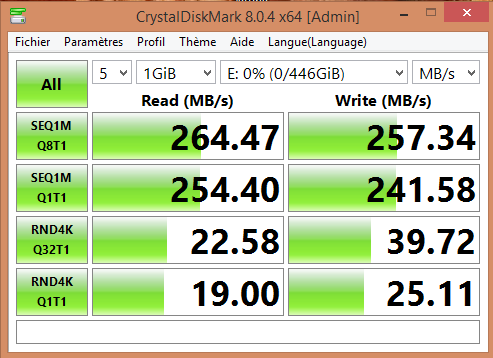

Test réalisé avec le logiciel CrystaldiskMark (l’éditeur de CrystalDiskinfo).

Résultat :

Le test a été fait comme indiqué sur 5 passes avec 1 Go de données.

Le test a été effectué sur une machine en production avec mes logiciels habituels ouverts.

Première ligne : lecture/écriture séquentielle par blocs de 1 Mbit, 8 queues, 1 thread.

Deuxième : lecture/écriture séquentielle par blocs de 128 kbit, 32 queues, 1 thread.

Troisième ligne : lecture/écriture aléatoire 4 kbit,32 queues, 8 threads.

quatrième ligne : lecture/écriture aléatoire 4 kbit, 1 queue, 1 thread.

Le débit obtenu est conforme à ce qui est annoncé.

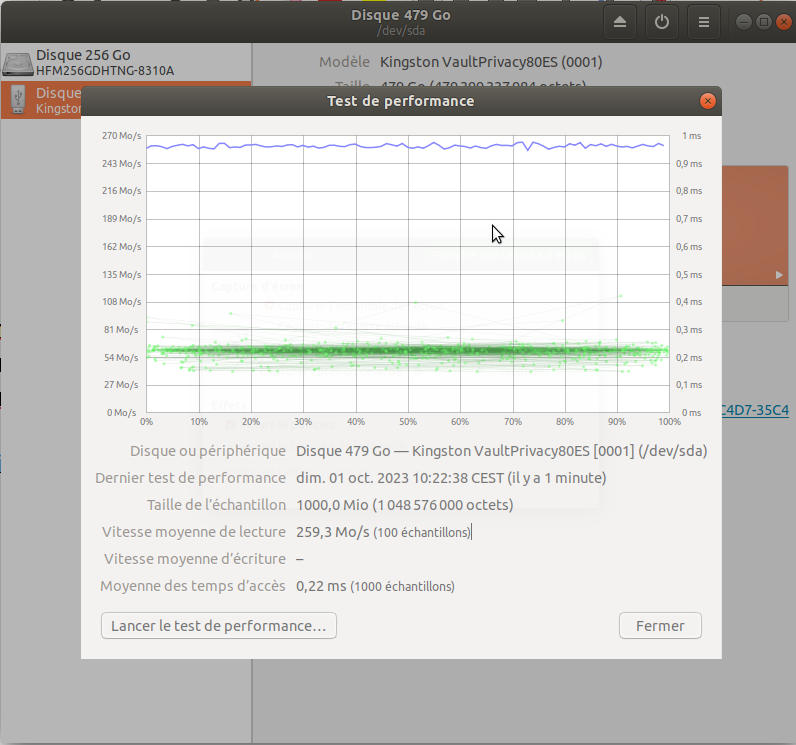

Un test effectué sous l’utilitaire de disque d’Ubuntu donne un résultat similaire : 260 Mo/s :

Ce disque dur peut être considéré comme lent par rapport à un SSD externe standard, sa vitesse étant plus proche d’un disque mécanique. Néanmoins, pour ce type d’appareil, ce n’est pas la vitesse le plus important, mais l’aspect sécurité des données.

12. Autres produits similaires▲

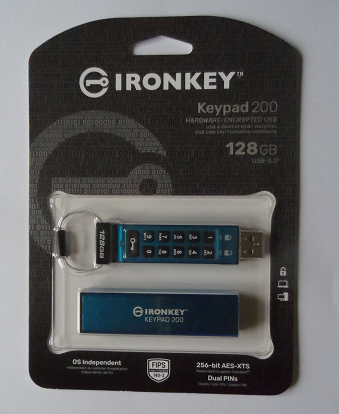

12-1. Ironkey Keypad 200▲

J’ai pu tester ce modèle, vous pouvez consulter le tutoriel sur cette clé ici.

12-2. Kingston Ironkey Locker 50+▲

Cette clé a un niveau de sécurité moindre que l’Ironkey Keypad 200 : sécurité grand public contre sécurité militaire. Elle est environ deux fois moins chère, mais possède une fonctionnalité intéressante : la sauvegarde automatique vers un cloud.

La clé ne comporte pas de clavier, mais aura les mêmes fonctionnalités. Ces fonctionnalités seront disponibles grâce au logiciel (Windows et macOS) fourni avec. Ce logiciel servant également au déverrouillage de la clé.

La clé contient une partition en lecture seule contenant le logiciel. Il n’y a pas de version pour Linux.

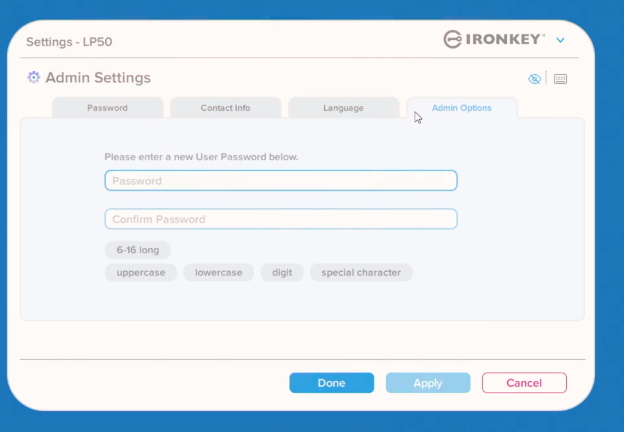

Ci-dessous, un écran du logiciel :

|

configuration Ironkey Locker |

Pour la sauvegarde automatique cloud, Kingston s’appuie sur le service USB-cloud de la société ClevX pour lequel vous aurez une licence valable 5 ans. Au-delà, vous devrez souscrire un abonnement auprès de ClevX.

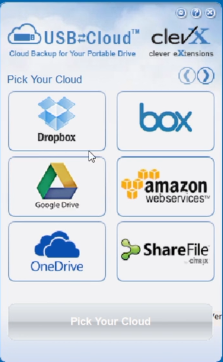

Le logiciel permet d’effectuer une sauvegarde sur les services :

- Dropbox ;

- Google Drive ;

- OneDrive ;

- Box ;

- Sharefile ;

- Amazon S3.

La compatibilité Amazon S3 ouvre la porte à d’éventuelles autres solutions fournissant une compatibilité S3.

12-3. Autres modèles Ironkey▲

D’autres modèles de clés chiffrées existent, les différences étant les options proposées telles que la possibilité de mot de passe utilisateur/administrateur ou le niveau de sécurité.

Vous trouverez ci-dessous le lien vers le comparatif des clés et disques chiffrés de Kingston :

https://www.kingston.com/datasheets/Secure_Comparison_Chart_fr.pdf

13. Conclusion▲

Comme pour toute donnée, par sécurité, il ne faudra pas avoir une copie unique sur le disque. Celui-ci peut être perdu ou volé, endommagé, le mot de passe peut être oublié entraînant le verrouillage définitif des données, les données peuvent être corrompues au niveau du système (virus, crash du système d’exploitation pendant écriture).

L’appareil est relativement facile à prendre en main. Le fonctionnement pour les fonctions avancées telles que l’usage du mode utilisateur/administrateur peut être déroutant comme, depuis le mode administrateur, devoir désactiver le mode utilisateur pour changer son mot de passe.

Il est dommage qu’un utilisateur puisse bloquer l’appareil sans possibilité pour l’administrateur de le déverrouiller. Il aurait été pertinent d’avoir un double compteur, ou au moins quelques essais de déverrouillage possible en plus pour l’administrateur.

Un modèle équivalent en format plus compact serait l’idéal pour une utilisation nomade, bien qu’une clé USB telle que l’Ironkey Keypad 200, testée ici, réponde à cette problématique, l’écart de taille de stockage disponible entre une clé USB et un disque externe USB se réduisant.

Il ne faudra pas cumuler un chiffrement matériel avec un chiffrement logiciel qui ferait double emploi inutilement.

13-1. Remerciements▲

Je remercie Kingston pour la fourniture d’un disque Ironkey Vault Privacy 80ES m’ayant permis la réalisation de ce document ainsi que l’autorisation d’utilisation des images de leur site Internet, ces images restant leur propriété.

Je remercie également laurent_ott, et LittleWhite pour leur relecture technique, ainsi que f-leb pour sa relecture technique et orthographique.